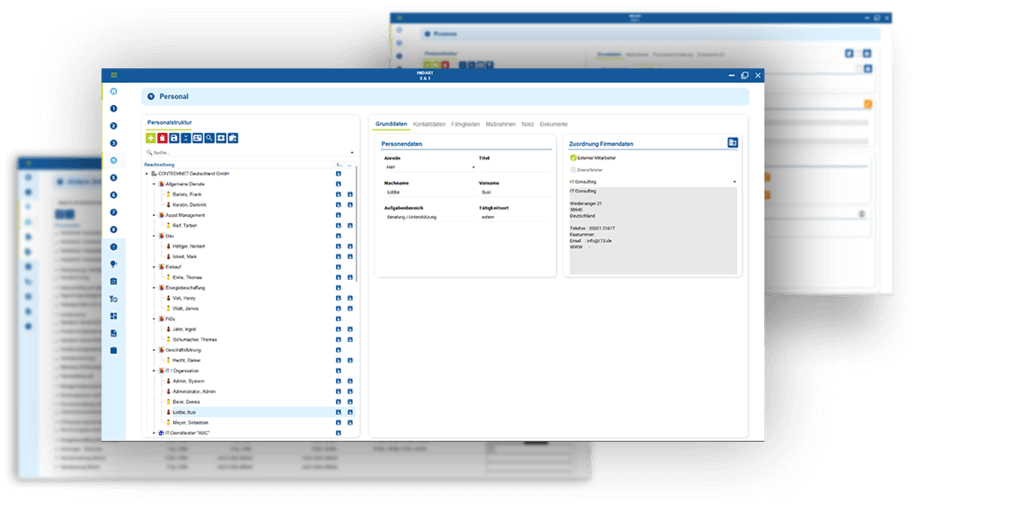

Integriertes Managementsystem von CONTECHNET: Eine Lösung für alle Anforderungen

Unsere Kundenliste spricht für sich

Sichern Sie sich direkt Ihren KOSTENLOSEN Demozugang!

30 Tage Vollzugriff auf die gesamte CONTECHNET Suite:

-

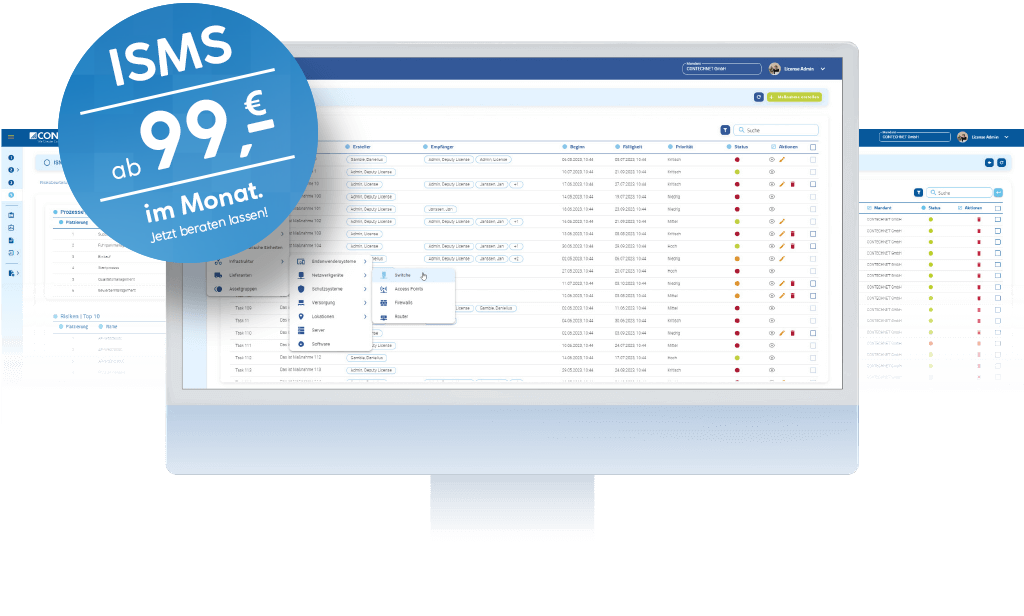

Informationssicherheitsmanagement (ISMS) BSI / ISO

-

IT-Notfallmanagement

-

Datenschutz-Grundverordnung (EU-DSGVO)

-

HUB: Alle wichtigen Dokumente rund um die Uhr verfügbar

Kostenlose Live-Webinare

Erfahren Sie in unseren Webinaren wie Sie in wenigen Schritten eigenständig die Themen Informationssicherheit, Notfallplanung und Datenschutz gemäß Ihren Anforderungen umsetzen können – kostenfrei und unverbindlich!

Bereit für mehr Widerstandsfähigkeit?

Von kleinen Unternehmen über Organisationen bis hin zu großen Konzernen: Unsere Expertinnen und Experten mit langjähriger Erfahrung in den Bereichen Informationssicherheit, Notfallmanagement und DSGVO stehen Ihnen gerne zur Verfügung:

Schluss mit unübersichtlichen Excel-Tabellen! Fordern Sie noch heute Ihr individuelles Angebot an. Unsere Experten stellen Ihnen kurzfristig und unverbindlich ein auf Ihre Bedürfnisse zugeschnittenes Leistungspaket zusammen:

CONTECHNET Insights

CONTECHNET Suite+: Saas-Lösung für nachhaltige Informationssicherheit nach ISO 27001/2. Jetzt informieren!

Du möchtest zeigen, was in dir steckt?

Dann bewirb dich jetzt auf unsere offenen Stellen: